Assurer la sécurité des données : un enjeu majeur dans la relation client omnicanale

Article de blog pour “La digit pour les nuls” – BTS NDRC

La digitalisation croissante de la relation client, l’hyperconnectivité et la montée des cybermenaces placent aujourd’hui la sécurité des données au premier plan des préoccupations des entreprises. Si la protection de la vie privée est un impératif moral, elle constitue aussi un enjeu juridique et stratégique : des amendes pouvant atteindre 4 % du chiffre d’affaires mondial sont prévues par le Règlement Général sur la Protection des Données (RGPD). Pour les étudiants en BTS NDRC, comprendre ces mécanismes est essentiel, car la confiance que l’on bâtit auprès des clients dépend en grande partie de la robustesse de son système de sécurisation des informations.

Dans cet article, nous allons explorer pourquoi sécuriser les données est devenu incontournable, quels sont les principaux risques et quelles stratégies opérationnelles une entreprise peut déployer pour garantir le respect du RGPD et la pérennité de ses activités.

Sommaire

1. Contexte réglementaire : quand le RGPD dicte la conduite

1.1 Les principes clés du RGPD

Depuis 2018, le RGPD s’impose à toute organisation (publique ou privée) qui traite des données personnelles de citoyens européens. Parmi les obligations majeures figurent :

- Licéité du traitement : les données doivent être collectées de manière légale (consentement explicite, intérêt légitime, etc.).

- Minimisation des données : on ne collecte que ce qui est strictement nécessaire.

- Transparence : les personnes doivent être informées clairement de la finalité du traitement et de leurs droits (accès, rectification, opposition, etc.).

- Accountability : l’entreprise doit prouver sa conformité (registre des traitements, procédures internes).

Chiffre-clé : 68 % des violations de données proviennent en réalité de négligences internes et non de cyberattaques complexes, selon une étude de la CNIL. Cela souligne l’importance des bonnes pratiques quotidiennes et du respect d’une charte informatique.

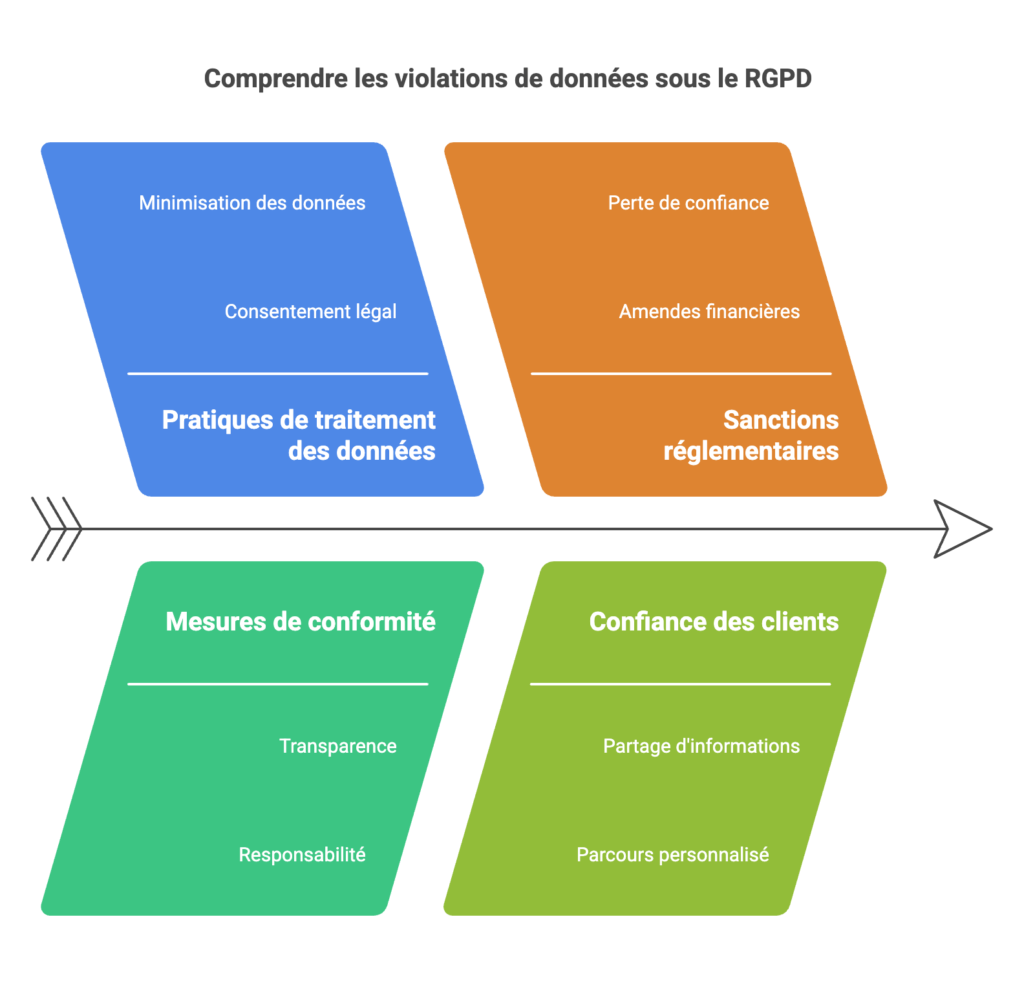

1.2 Un régime de sanction dissuasif

En cas de non-respect du RGPD, l’autorité de contrôle (en France, la CNIL) peut infliger :

- Des amendes allant jusqu’à 20 millions d’euros ou 4 % du CA mondial,

- Une interdiction temporaire ou définitive de traiter certaines données,

- Des obligations de mise en conformité sous une période donnée.

Pour une entreprise, au-delà de la pénalité financière, il y a le risque de perdre la confiance de ses clients. Dans le cadre d’une relation client omnicanale, cette confiance est cruciale pour inciter les consommateurs à partager leurs informations et profiter d’un parcours personnalisé.

2. Principaux risques et menaces sur les données

2.1 Cyberespionnage et vol de fichiers clients

Les données client représentent un véritable or numérique : concurrence, cybercriminels ou acteurs malveillants tentent de s’en emparer pour obtenir un avantage concurrentiel ou générer un profit illégal. Les menaces :

- APT (Advanced Persistent Threat) : attaques silencieuses, souvent soutenues par des États ou des groupes spécialisés, qui infiltrent les systèmes sur le long terme.

- Rançongiciels (ransomware) : vol ou chiffrement des bases de données, puis demande de rançon. Selon certains cabinets de cybersécurité, leur incidence est en forte hausse ces dernières années.

2.2 Fuites accidentelles et erreurs internes

Les configurations cloud mal paramétrées ou l’utilisation non sécurisée de services collaboratifs peuvent exposer des données sensibles. Selon la CNIL, plus de 2/3 des incidents recensés proviennent du facteur humain : un employé qui envoie un fichier contenant des données confidentielles à la mauvaise adresse ou qui laisse son poste sans verrouillage.

Exemple concret (BTS NDRC) : imaginez un stagiaire qui télécharge un fichier client sur une clé USB non chiffrée, puis la perd. L’entreprise se retrouve en violation de la confidentialité des données !

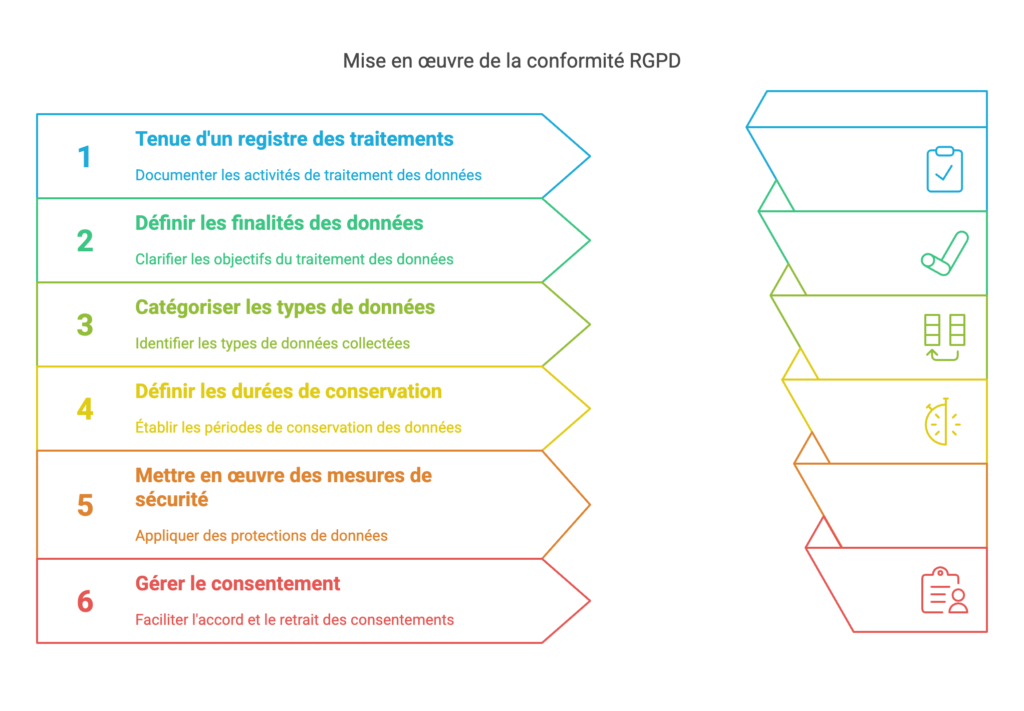

3. Mettre en œuvre les obligations RGPD

3.1 Tenue d’un registre des traitements

Le RGPD exige un registre répertoriant pour chaque traitement :

- La finalité (ex. : gestion des commandes, marketing direct),

- Les catégories de données (identité, adresse, historique d’achat…),

- Les durées de conservation,

- Les mesures de sécurité mises en place.

Ce document est la preuve que l’on connaît précisément son écosystème data et qu’on a réfléchi à la conformité de A à Z.

3.2 Gestion du consentement et droits des individus

Les entreprises doivent faciliter l’exercice des droits ARCO (Accès, Rectification, Opposition, Portabilité). Concrètement :

- Un client peut demander à tout moment l’effacement de ses données ou la limitation de leur utilisation,

- Le consentement doit être donné par finalité (newsletter, profilage, cookies…) et pouvoir être retiré aussi facilement qu’il a été donné.

Bon à savoir : Beaucoup de consommateurs refusent le partage de leurs données sans contrepartie. Proposer des avantages tangibles (codes promo, conseils personnalisés) peut les encourager à accepter le traitement de leurs informations.

4. Mesures de protection techniques et organisationnelles

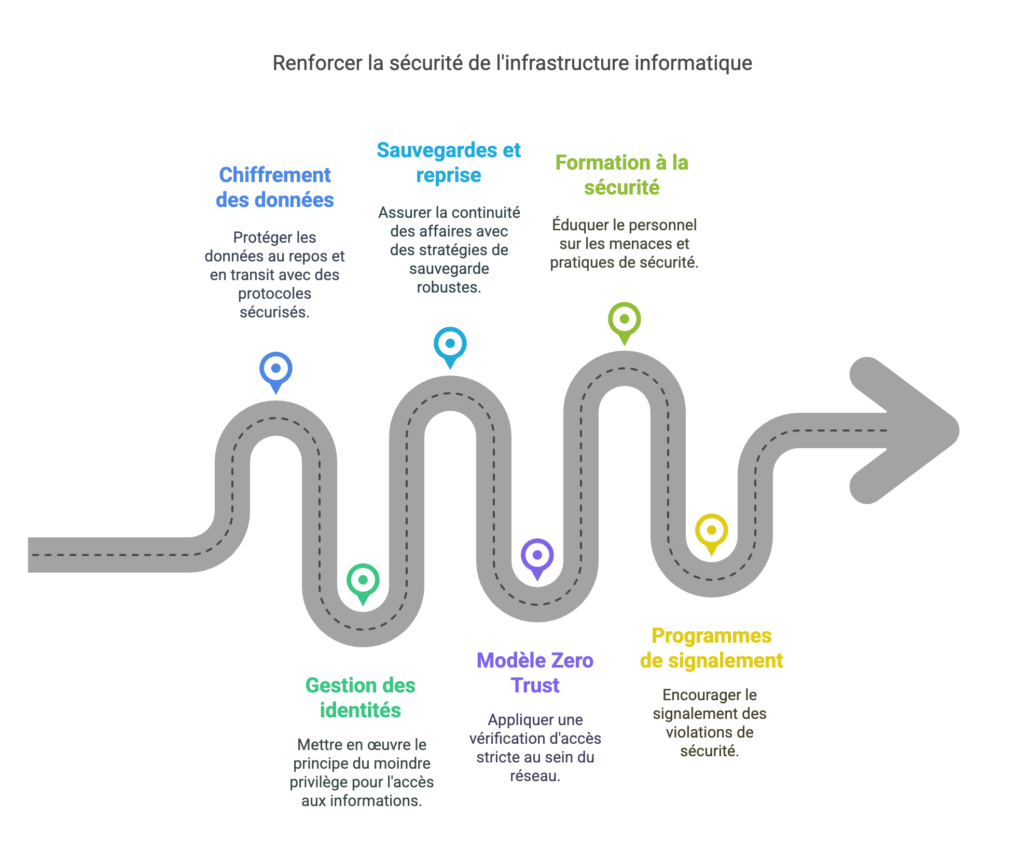

4.1 Sécuriser l’infrastructure informatique

Plusieurs techniques sont essentielles pour protéger les bases clients :

- Chiffrement des données (au repos et en transit) : utiliser des protocoles comme TLS/SSL pour les transmissions et AES-256 pour le stockage.

- Gestion des identités et des accès (IAM) : appliquer le principe du moindre privilège (seules les personnes autorisées accèdent aux informations requises).

- Sauvegardes et plan de reprise d’activité : respecter la règle 3-2-1 (trois copies, sur deux supports, dont un hors site).

Zero Trust : un modèle de sécurité où toute tentative d’accès est vérifiée, même au sein du réseau de l’entreprise, réduisant drastiquement les possibilités de propagation d’une attaque.

4.2 Former et responsabiliser les collaborateurs

La sécurité n’est pas qu’un sujet technique. Il s’agit aussi de politique humaine :

- Formations régulières sur les risques de phishing, l’ingénierie sociale, les bonnes pratiques de mots de passe, etc.

- Chartes internes et encadrement strict des usages (clé USB, messageries, utilisation d’appareils personnels).

- Whistleblowing programs : encourager le personnel à signaler anonymement toute faille potentielle ou comportement suspect.

Exemple concret : un call center formant ses téléconseillers à vérifier l’identité du client par au moins deux informations distinctes (ex. : numéro de commande + code envoyé par SMS) avant de divulguer des renseignements sensibles.

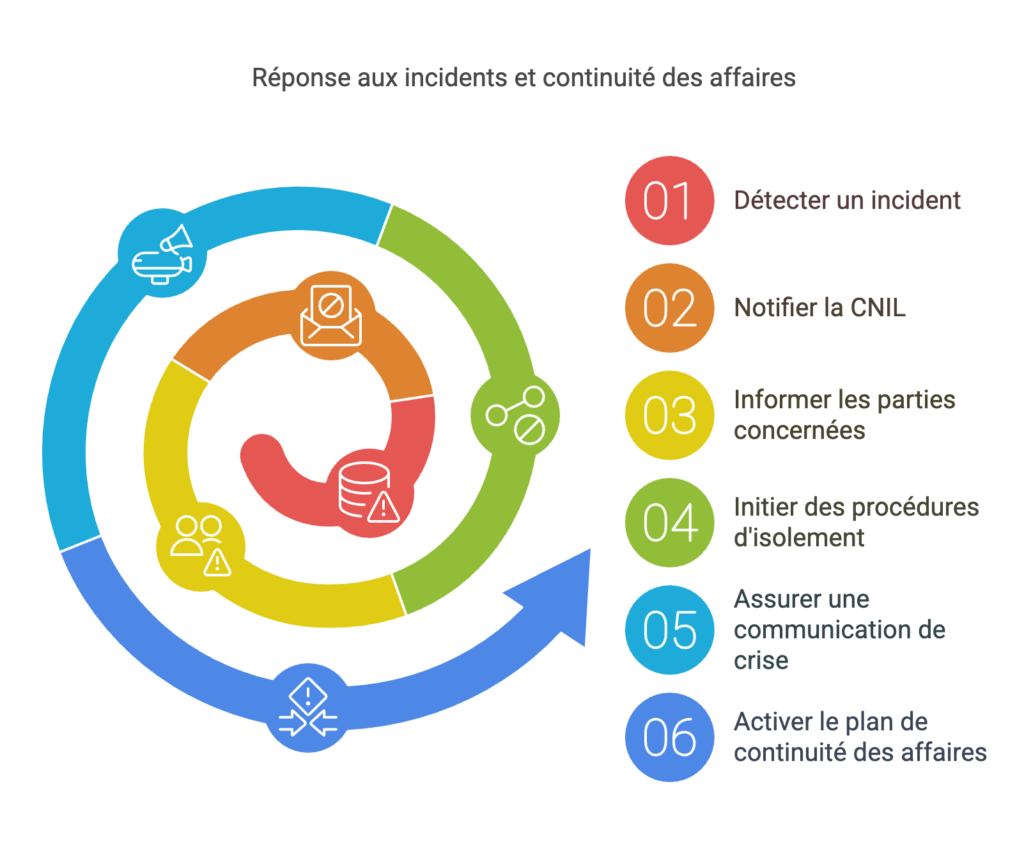

5. Réagir en cas d’incident : gestion de crise et continuité

5.1 Notification et plan d’action

Si malgré tout un incident survient (vol, fuite, piratage de données), l’entreprise doit :

- Notifier la CNIL sous 72 h maximum,

- Informer les personnes concernées si le risque est jugé élevé,

- Initier des procédures d’isolement, d’audit forensique et de correction technique.

Une communication de crise claire et honnête est indispensable pour maintenir la confiance.

5.2 Continuité d’activité

Grâce à un PRA (Plan de Reprise d’Activité) et un PCA (Plan de Continuité d’Activité), l’entreprise peut :

- Basculer rapidement sur une infrastructure de secours (cluster redondé, backups),

- Minimiser l’impact sur le service client : l’activité de vente ou de SAV ne doit pas s’arrêter pendant une cyberattaque.

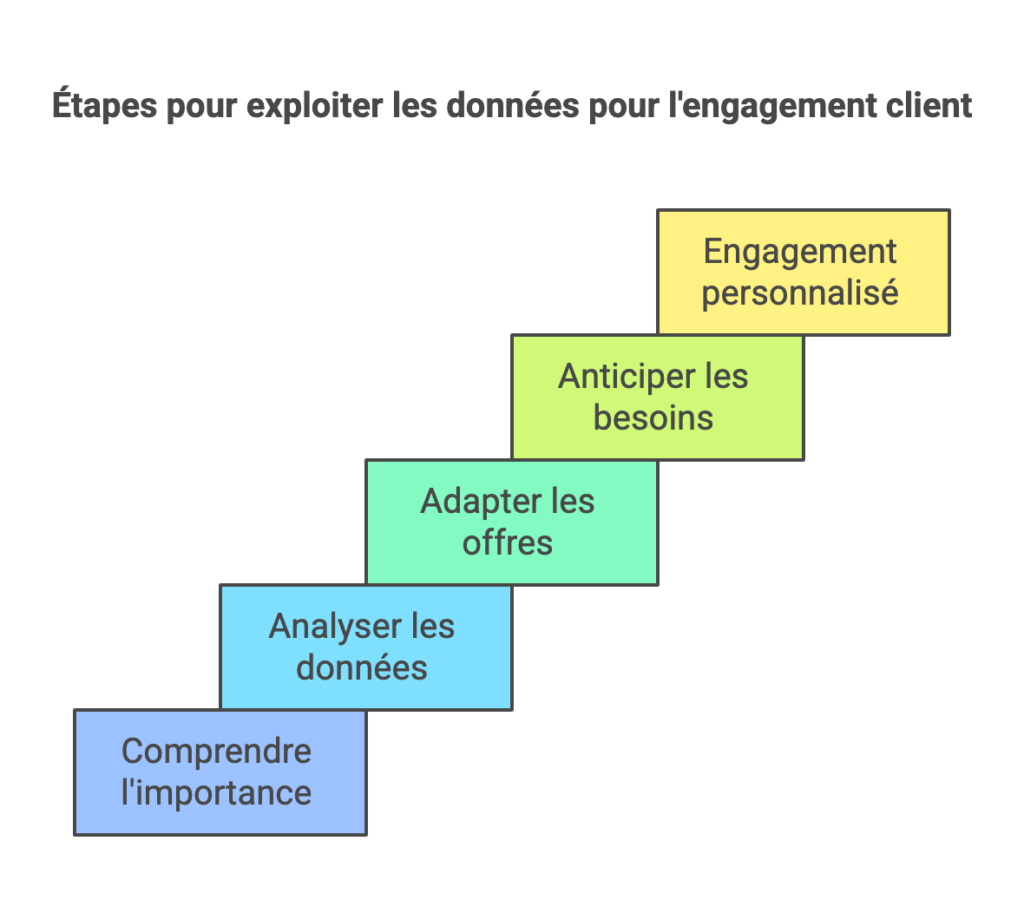

Conclusion : transformer la contrainte en avantage concurrentiel

La sécurisation des données s’impose aujourd’hui comme un levier de confiance dans la relation client omnicanale. Loin de n’être qu’une formalité administrative, le respect du RGPD et la mise en place de protections techniques et organisationnelles créent un climat rassurant pour le client, qui sait que ses informations sont entre de bonnes mains.

Points clés à retenir pour votre BTS NDRC :

- Connaître les obligations RGPD (base légale, minimisation, transparence).

- Identifier les principaux risques (fuite interne, cyberattaque, rançongiciel).

- Maîtriser les dispositifs techniques (chiffrement, sauvegardes, Zero Trust).

- Impliquer l’humain (formation, sensibilisation, charte interne).

- Savoir réagir en cas d’incident (notification aux autorités, plan de continuité).

Conseils pratiques :

- Dans vos stages ou futurs emplois, vérifiez toujours si un registre des traitements existe et s’il est régulièrement mis à jour.

- Renseignez-vous sur les contrats passés avec les sous-traitants : sont-ils conformes au RGPD ? Les audits de sécurité sont-ils prévus ?

- Enfin, souvenez-vous que la sécurité informatique va de pair avec la sensibilisation de chaque collaborateur. Un seul lien cliqué par inadvertance peut mettre en péril la réputation et la confiance durement acquises.

En somme, maîtriser la sécurité des données dans le contexte omnicanal, c’est protéger à la fois l’entreprise et les clients. Une telle culture de la protection se traduit généralement par une meilleure image de marque, une fidélisation accrue et une différenciation forte sur un marché de plus en plus concurrentiel. À vous de jouer pour devenir les futurs acteurs de cette transformation !

Quelles sont les principales obligations légales du RGPD pour les entreprises ?

Le RGPD oblige les entreprises à :

Recueillir un consentement clair et explicite pour chaque finalité de traitement (marketing, SAV, etc.),

Minimiser les données collectées, en ne récoltant que ce qui est strictement nécessaire,

Tenir un registre des traitements, recensant ce qui est fait avec les données et pendant combien de temps,

Assurer la sécurité des systèmes de stockage et de transmission (chiffrement, contrôle des accès, etc.),

Faciliter l’exercice des droits des personnes (accès, rectification, suppression, opposition…).

Comment éviter les risques de piratage ou de fuite de données ?

Les principales mesures à mettre en place sont :

Sensibiliser régulièrement les équipes (emails de phishing, bonnes pratiques de mot de passe),

Appliquer le chiffrement (au repos et en transit),

Effectuer des sauvegardes sur différents supports, avec des tests réguliers,

Segmenter les droits d’accès (only the “right people” see the “right data”),

Réaliser des pentests (tests d’intrusion) pour détecter et corriger les failles avant qu’elles ne soient exploitées.

Quels sont les droits des personnes selon le RGPD ?

Les personnes dont les données sont traitées disposent de droits dits « ARCO » :

Accès : vérifier quelles informations sont détenues,

Rectification : corriger des données inexactes,

Opposition : refuser l’utilisation à certaines fins (ex. : prospection),

Portabilité : demander que leurs données soient transmises à un tiers ou à elles-mêmes dans un format lisible.

Les entreprises doivent mettre en place des procédures simples (formulaires, contacts dédiés) pour satisfaire ces demandes

Comment informer les clients sur la collecte de leurs données ?

Le RGPD impose une information transparente, à travers :

Une politique de confidentialité ou page dédiée sur le site,

Des mentions claires lors de la création de compte ou de la collecte (catégories de données, finalités, durée de conservation, droits),

Des consentements explicites (cases à cocher, par exemple) pour chaque objectif (newsletter, géolocalisation, etc.).

Quelles mesures de sécurité sont recommandées pour protéger les données sensibles ?

Quelques bonnes pratiques :

Contrôle d’accès strict : mots de passe robustes, authentification à deux facteurs (2FA).

Chiffrement des données au repos (ex. : base de données) et en transit (HTTPS, VPN).

Plans de reprise d’activité (PRA) : sauvegardes régulières, tests pour assurer une restauration rapide en cas de sinistre.

Zero Trust : toute connexion, même interne, est vérifiée et authentifiée.

Comment réagir en cas de fuite ou de piratage ?

Le RGPD impose de notifier la CNIL dans les 72 heures suivant la découverte de la violation. Les étapes-clés sont :

Isoler la menace et éviter une propagation (déconnecter temporairement les serveurs concernés).

Analyser l’incident (forensic), comprendre l’origine et l’étendue des dommages.

Informer les personnes concernées si le risque est élevé pour leurs droits et libertés (ex. vol de données bancaires).

Renforcer la sécurité pour éviter que l’incident ne se reproduise (correctifs, formation, etc.).

Quels conseils pour un étudiant BTS NDRC souhaitant se spécialiser en sécurité des données ?

Suivre l’actualité : la cybermenace évolue vite, il faut se tenir informé des nouvelles réglementations et des failles découvertes.

Approfondir le RGPD : comprendre ses principes pour conseiller efficacement entreprises et clients.

S’initier aux fondamentaux de la cybersécurité (chiffrement, systèmes d’exploitation, VPN, tests d’intrusion) en autodidacte ou via des MOOCs.

Valoriser la confiance dans la relation client : la protection des données est un argument clé pour fidéliser et rassurer la clientèle.